You can also read the English version of this article.

Um sicherzustellen, dass Hardware-Wallets die sicherste Art sind, Bitcoin zu speichern, wurde viel Arbeit investiert. Wenn es um externe Bedrohungen wie Hacker und Diebe geht, wurde dies von verschiedenen Herstellern erreicht.

Was aber, wenn die Bedrohung tatsächlich "aus dem Inneren" kommt?

Ist dein Geld sicher, wenn der Hersteller deiner Hardware-Geldbörse böswillig oder kompromittiert ist?

Open Source bedeutet nicht automatisch Auditierbarkeit

Firmware und Bootloader der meisten Hardware-Wallets sind quelloffen (open-source). Das heißt, jeder kann sie einsehen, kompilieren und auf sein eigenes Gerät flashen. Der BitBox02-Bootloader kann sogar den Hash der Firmware anzeigen, um sicherzustellen, dass sie mit dem übereinstimmt, was du kompiliert und geflasht hast! Viele würden behaupten, dass dies bedeutet, dass der Code keine Hintertüren enthalten kann und Open-Source-Software daher die Integrität des Geräts garantiert.

Das ist jedoch nur teilweise richtig. In Wirklichkeit ist es praktisch unmöglich zu überprüfen, was tatsächlich auf dem Chip läuft. Es gibt keine Möglichkeit, in den Chip zu schauen und alles aufzuzeichnen, was er tut. Der Chip könnte sich ganz normal verhalten und beim Booten sogar den richtigen Firmware-Hash anzeigen, aber zusätzlichen Code enthalten, der eine Hintertür offen hält.

Das Host-Gerät als Gatekeeper

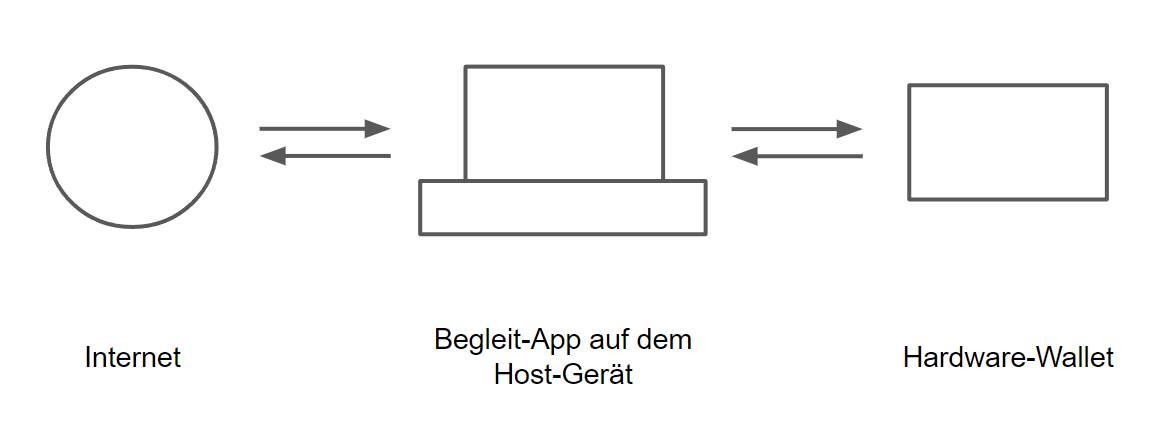

Wo Open Source in Bezug auf die Sicherheit wirklich wichtig ist, ist bei regulärer Software. Die BitBoxApp und praktisch jede andere Begleit-App für Hardware-Wallets sind quelloffen. Das ist wichtig, denn so kannst du überprüfen, ob der Code, den du kompilierst, auch der Code ist, den du ausführst.

Die Begleit-App erfüllt hier eine wichtige Funktion, die auf den ersten Blick vielleicht nicht offensichtlich ist: Sie fungiert als Gatekeeper für die Informationen, die zwischen der Hardware-Wallet und dem Internet ausgetauscht werden. Selbst wenn die Hardware-Wallet bösartigen Code ausführt, um deinen Seed an den Hersteller zu senden, bräuchte es dafür einen eigenen Code in der Companion App und dieser könnte leicht von den Entwicklern entdeckt werden. Besonders wenn du eine Drittanbieter-Anwendung wie Sparrow oder Electrum verwendest, sollte es praktisch unmöglich sein, unerwünschte Daten mit einer anderen Partei zu teilen.

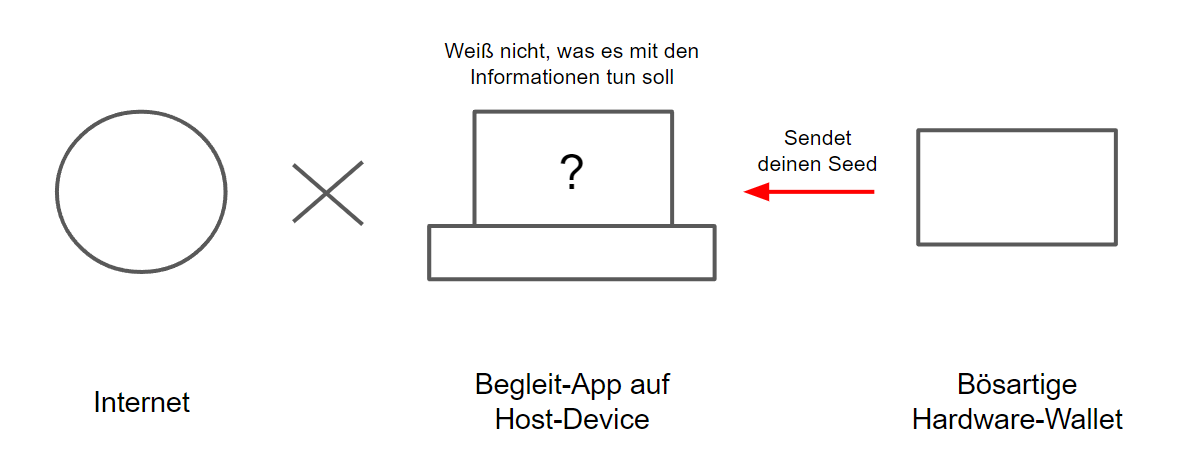

Aber was wäre, wenn die Wallet diese Daten irgendwie am Gatekeeper vorbeischmuggeln könnte?

Geheimnisse entlocken mit dem "nonce covert channel attack"

Wenn du eine Bitcoin-Transaktion sendest, muss dein Wallet eine Signatur erzeugen. Um eine Signatur zu erzeugen, muss die Wallet eine Zufallszahl, auch "Nonce" genannt, generieren, die völlig zufällig sein und nur einmal verwendet werden sollte. Eine böswillige Wallet kann diese Nonces so manipulieren, dass die Transaktionen beliebige Daten beinhalten, z. B. Teile des Seeds. Das bedeutet, dass die Transaktion, die sie erstellt, ein verstecktes Geheimnis enthält.

Die Begleit-App hat keine Möglichkeit zu überprüfen, ob die gewählte Nonce tatsächlich zufällig ist oder ob sie versteckte Daten enthält. Sie empfängt einfach eine gültige Transaktion von der Hardware-Wallet und sendet sie.

Da Transaktionen und Signaturen in der öffentlichen Blockchain aufgezeichnet werden, kann ein Angreifer nach diesen Signaturen suchen und das darin enthaltene Geheimnis auslesen. Ein paar Dutzend Transaktionen reichen aus, um einen ganzen Master-Privatekey zu leaken. Über diesen verdeckten Kanal könnte ein Hersteller im Laufe der Zeit die Seeds aller seiner Nutzer/innen sammeln, ohne dass es bemerkt wird.

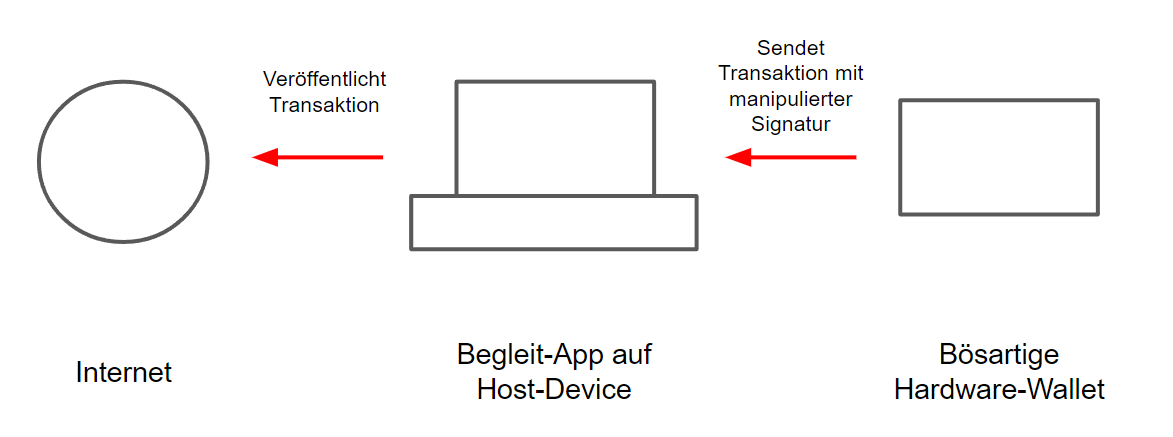

Das Anti-Klepto-Protokoll

Um dieses Problem zu lösen, haben Shift Crypto und Blockstream Anti-Klepto entwickelt. Anstatt sich ausschließlich auf die Zufälligkeit zu verlassen, die die Hardware-Wallet für den Nonce bereitstellt, wird zusätzliche Zufälligkeit durch das Host-Gerät bereitgestellt. Dadurch wird verhindert, dass die Hardware-Wallet-Firmware die Nonce so manipuliert, dass sie versteckte Daten enthält.

Bevor eine Transaktion veröffentlicht wird, prüft die Begleit-App, ob die zusätzliche Zufälligkeit tatsächlich zur Erstellung der Signatur verwendet wurde.

Aktuell entwickeln wir Anti-Klepto-Unterstützung auch für Taproot-Adressen, da sich deren Signaturen von den bisherigen Adresstypen unterscheiden. Um mehr darüber zu erfahren, wie Anti-Klepto im Detail funktioniert, kannst du unseren vorherigen Blogbeitrag zu diesem Thema lesen.

Fazit

Die Bedrohung durch einen böswilligen Hersteller mag gering erscheinen, aber wenn es um Unternehmen geht, die in den nächsten zehn Jahren Pleite gehen könnten, sollte die Möglichkeit eines "Exit-Betrugs" nicht außer Acht gelassen werden. Die Tatsache, dass dieser Angriff so gut wie unmöglich nachzuweisen ist, könnte eine zusätzliche Motivation für böswillige Akteure sein.

Da Hardware-Wallets hauptsächlich für die langfristige Aufbewahrung von Bitcoin verwendet werden, bietet Anti-Klepto dem Nutzer zusätzliche Sicherheit in einer feindseligen Umgebung. Bisher sind die einzigen Hardware-Wallets, die das Anti-Klepto-Protokoll implementiert haben, die BitBox02 und das Blockstream Jade.

Wir möchten andere Hersteller dazu aufrufen, dieses Open-Source-Protokoll zu implementieren, um ihre Bereitschaft zu zeigen, die Gelder ihrer Nutzer zu schützen.

Kann ein Hacker meine Bitcoin mit manipulierten Nonces stehlen?

Dieser Angriff erfordert einen böswilligen (oder kompromittierten) Hardware-Wallet-Hersteller. Wenn jemand in deinen Computer einbricht, gibt es für ihn keine Möglichkeit, diesen Angriffsvektor auszunutzen.

Sind meine Bitcoins sicher?

Es ist schwer zu beweisen, dass dieser Angriff in der Vergangenheit genutzt wurde. Da der Angriff einige Dutzend Signaturen benötigt, um zu funktionieren, sollten Wallets, die nicht für viele Transaktionen verwendet wurden, sicher sein.

Wie kann ich Anti-Klepto nutzen?

Wallets, die Anti-Klepto implementiert haben, verwenden es automatisch für jede unterstützte Transaktion. Da es in HWI integriert ist, wird Anti-Klepto auch verwendet, wenn du mit einer Wallet eines Drittanbieters, wie Electrum, interagierst.

Welche Wallets unterstützen Anti-Klepto?

Das Anti-Klepto-Protokoll wird derzeit nur von der BitBox02 und dem Blockstream Jade unterstützt.

Du hast noch keine BitBox?

Deine Kryptowährungen sicher zu halten muss nicht schwer sein. Die BitBox02 Hardware Wallet speichert die privaten Schlüssel deiner Kryptowährungen offline. So kannst du deine Coins sicher verwalten.

Die BitBox02 gibt es auch als Bitcoin-only-Version mit einer radikal fokussierten Firmware: weniger Code bedeutet weniger Angriffsfläche, was deine Sicherheit weiter verbessert, wenn du nur Bitcoin speicherst.

Hol dir eine in unserem Shop!

Shift Crypto ist ein privates Unternehmen mit Sitz in Zürich, Schweiz. Unser Team aus Bitcoin-Entwicklern, Krypto-Experten und Sicherheitsingenieuren entwickelt Produkte, die unseren Kunden eine stressfreie Reise vom Anfänger zum Meister der Kryptowährung ermöglichen. Die BitBox02, unsere Hardware-Wallet der zweiten Generation, ermöglicht es den Nutzern, Bitcoin und andere Kryptowährungen zu speichern, zu schützen und mit Leichtigkeit zu handeln - zusammen mit der dazugehörigen Software, der BitBoxApp.